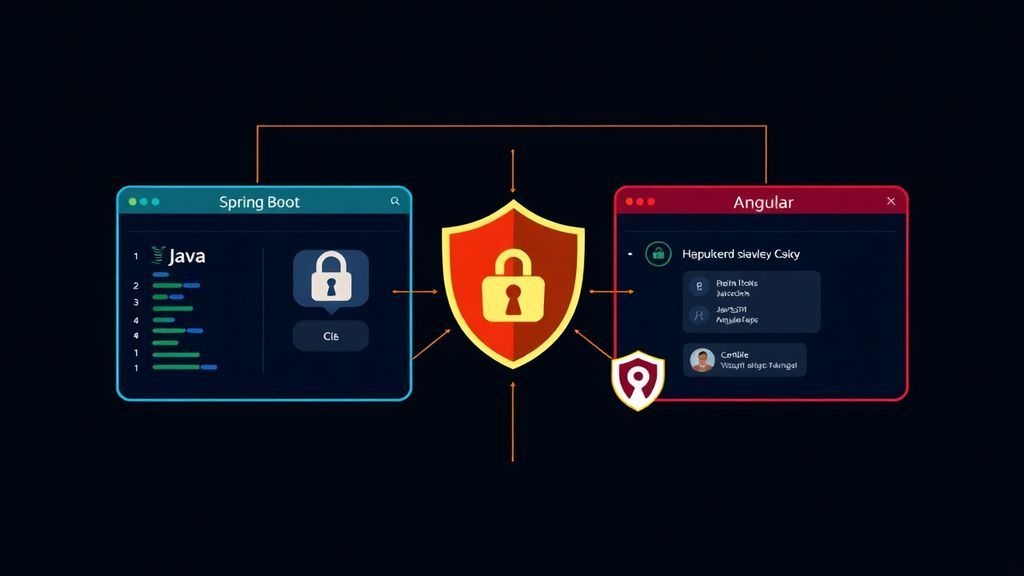

Audit et sécurisation des dépendances Spring Boot 3.x et Angular 17+ : bonnes pratiques

Les applications modernes s’appuient sur un vaste écosystème de dépendances. Pour réduire la surface d’attaque, limiter les risques de vulnérabilités connues et garantir la stabilité des livraisons, un audit régulier des bibliothèques côté serveur (Spring Boot 3.x) et côté client (Angular 17+) est indispensable. Les bonnes pratiques ci-dessous couvrent la gouvernance, la détection des failles, la gestion des mises à jour et le durcissement des pipelines.

1. Établir une stratégie d’audit des dépendances

Une démarche efficace commence par la définition des périmètres : quelles dépendances sont “critiques”, quelle fréquence d’audit s’applique (quotidienne, hebdomadaire, mensuelle), et quels seuils déclenchent une action (patch immédiat, planification, exception documentée).

1.1 Cibler les dépendances critiques

Une approche pragmatique consiste à classer les dépendances par criticité, par exemple :

- Sécurité : frameworks de sécurité, clients JWT/OAuth, libs crypto.

- Réseau : connecteurs HTTP, bibliothèques de sérialisation réseau.

- Données : drivers SQL, ORM, outils de migration.

- UI & build : dépendances d’Angular, tooling (Webpack/Vite), outils de génération.

1.2 Définir des critères de risque

Les dépendances sont évaluées via leurs scores CVSS, la présence d’alertes actives, l’exposition probable (par ex. endpoints accessibles), et la facilité de correction.

2. Côté Spring Boot 3.x : détection et gouvernance

Spring Boot facilite la gestion via des “managed versions”. Cela ne dispense pas d’une vérification proactive des vulnérabilités et d’un suivi du cycle de vie.

2.1 Inspecter les dépendances Maven/Gradle

Pour Maven :

mvn -q dependency:tree -Dincludes=org.springframework,org.springframework.security

Pour Gradle :

./gradlew dependencies --configuration runtimeClasspath

L’objectif est d’identifier les dépendances directes et transitive, surtout celles qui proviennent de libs tierces.

2.2 Utiliser des outils d’analyse de vulnérabilités

La pratique recommandée consiste à intégrer une brique d’analyse SCA (Software Composition Analysis) dans le pipeline CI/CD.

Exemple Maven (conceptuel) :

<!-- Plugin SCA/Vuln scanning à intégrer selon l’organisation -->

<!-- Exemple : empêcher le build si une CVE critique est détectée -->

En complément, l’audit doit couvrir :

- les vulnérabilités directes (dépendances déclarées) ;

- les vulnérabilités transitives (dépendances indirectes) ;

- l’impact des override de versions (si un BOM ou une propriété force une version).

2.3 Mettre en place un “update policy”

Les dépendances doivent être mises à jour via des PR automatisées quand possible. La stratégie la plus robuste :

- remplacer les versions “figées” par des versions gérées (BOM) quand cela est cohérent ;

- désactiver les mises à jour manuelles non contrôlées ;

- documenter les exceptions (raison, durée, risques acceptés).

3. Côté Angular 17+ : sécuriser le front et le pipeline

Angular 17+ s’appuie sur Node.js et une chaîne de build (npm/yarn/pnpm, bundlers, outils). Les dépendances JavaScript sont souvent mises à jour fréquemment : une hygiène de sécurité stricte est nécessaire.

3.1 Verrouiller les versions et garantir la reproductibilité

Un verrouillage strict via le lockfile (par ex. package-lock.json ou équivalent) doit être imposé. Les builds doivent utiliser les versions exactes.

npm ci

Cette approche réduit le risque de dérives “silencieuses” et rend l’analyse SCA plus fiable.

3.2 Éviter les dépendances non nécessaires

Les dépendances inutilisées augmentent le risque. Les bonnes pratiques incluent :

- réduire le nombre de packages ;

- supprimer les dépendances non utilisées ;

- contrôler les libs de “utility” qui ne sont pas maintenues.

3.3 Contrôler la supply chain (scripts, postinstall, dépendances malveillantes)

Les scripts exécutés lors de l’installation (par ex. postinstall) peuvent introduire du risque. Il est recommandé de :

- auditer les scripts dans les packages ;

- restreindre l’exécution non nécessaire ;

- utiliser un registre privé si requis, avec contrôles d’intégrité.

4. Harmoniser le contrôle via CI/CD

L’approche la plus efficace consiste à rendre la sécurité “obligatoire” dans le pipeline : une analyse SCA, un contrôle d’intégrité des artefacts, et des règles de qualité minimales.

4.1 Scans SCA automatiques

Le pipeline devrait effectuer, à chaque PR ou build planifié :

- un scan côté serveur (Spring Boot / Maven / Gradle) ;

- un scan côté client (Angular / npm / lockfiles) ;

- un rapport consolidé (CVE, dépendances concernées, versions, sévérité).

4.2 Règles d’arrêt et gestion des “exceptions”

Les règles peuvent inclure :

- Fail fast sur les CVE critiques exploitées dans des scénarios plausibles ;

- un seuil de sévérité pour bloquer ;

- des exceptions validées (ticket de sécurité, durée, propriétaire).

5. Durcir la posture de sécurité des dépendances

5.1 Utiliser des registres de confiance et la signature des artefacts

Lorsque cela est possible, des registres sécurisés et une politique de confiance sur les artefacts renforcent la supply chain. Les artefacts signés et la vérification de l’intégrité limitent les substitutions malveillantes.

5.2 Contrôler les mises à jour critiques (ex. Spring Security, libs crypto)

Les composants liés à l’authentification, à la cryptographie et au parsing réseau doivent être corrigés rapidement lorsqu’une CVE pertinente est identifiée.

6. Exemple de checklist opérationnelle

- À chaque PR : scan SCA (Spring Boot + Angular) et contrôle des lockfiles.

- Hebdomadaire : revue des dépendances à risque (CVE nouvelles ou renforcées).

- Mensuel : mise à jour des versions majeures compatibles et tests de régression.

- À chaque incident : analyse d’impact, plan de correction, rétroaction sur la politique d’update.

7. Bonnes pratiques de documentation

Une politique de sécurité durable nécessite une traçabilité : chaque mise à jour ayant un impact doit être documentée (raison, CVE ciblées, risques résiduels, validations).

7.1 Exemples de données à conserver

- rapport SCA et liste des CVE concernées ;

- diff de versions (avant/après) ;

- résultats des tests (unitaires/intégration/e2e si applicables) ;

- validation sécurité si une dépendance critique a été mise à jour.

Conclusion

L’audit et la sécurisation des dépendances Spring Boot 3.x et Angular 17+ reposent sur une combinaison de mécanismes : scans SCA automatisés, verrouillage des versions côté front, gouvernance des mises à jour côté back, et durcissement de la supply chain. En intégrant ces pratiques au cycle CI/CD, la réduction du risque devient continue plutôt que ponctuelle.

À propos de l'auteur

Laty Gueye Samba est développeur Full Stack basé à Dakar, Sénégal. Spécialiste des écosystèmes Java / Spring Boot et Angular.

Contact : latygueyesamba@gmail.com | Dakar, Sénégal